IT-Sicherheitsforscher des britischen Unternehmens Jumpsec haben eine bisher unentdeckte Schwachstelle in der beliebten Kommunikationssoftware Microsoft Teams identifiziert, die Angreifern Tür und Tor öffnet, um Malware an Nutzer zu versenden. Die Schwachstelle tritt in der Standardkonfiguration von Teams auf und umgeht den üblichen Phishing-Schutz.

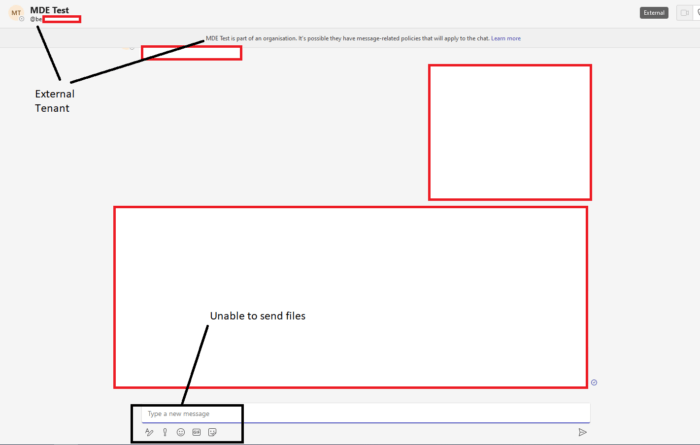

Laut den Sicherheitsexperten von Jumpsec liegt das Problem in der Art und Weise, wie Teams externe und interne Kontakte filtert. Die Filterung erfolgt clientseitig und durch das Vertauschen der internen und externen Empfänger-IDs in einer POST-Anfrage kann diese Sicherheitsmaßnahme leicht umgangen werden. Dies ermöglicht es Benutzern außerhalb des Unternehmens, Dateien an Mitarbeiter des Unternehmens zu senden, was es Cyberkriminellen leicht macht, Opfer zu finden und ihnen Schadcode unterzuschieben.

Quelle: Jumpsec

Obwohl Teams bei Kontakten von außerhalb der Organisation eine Warnung anzeigt, wird diese oft ignoriert. Das macht die Schwachstelle besonders gefährlich, vor allem in Kombination mit der Verwendung von Typosquatting-Domains.

Microsoft hat die Schwachstelle zwar bestätigt, hält sie aber nicht für schwerwiegend genug, um sofortige Sicherheitsupdates zur Verfügung zu stellen. Dies hat die Forscher dazu veranlasst, Unternehmen und Anwendern dringend zu empfehlen, zu prüfen, ob der Kontakt mit externen Parteien über Teams unbedingt notwendig ist. Ist dies nicht der Fall, sollte der Zugriff im Teams Admin Center unter "Externer Zugriff" eingeschränkt werden.

Microsoft Teams hatte in der Vergangenheit bereits mehrfach mit Sicherheitsproblemen zu kämpfen. In einem früheren Fall wurden beispielsweise Microsoft Token unverschlüsselt gespeichert, was Angreifern den Zugriff auf Microsoft-Dienste der Nutzer ermöglichte.